Shodan è uno dei motori di ricerca più utili agli hacker di tutto il mondo perché consente di ottenere velocemente informazioni riguardanti gli indirizzi IP di siti Web, servizi online, Webcam connesse e ogni altra attività Internet. In verità non è una novità poiché la sua creazione risale al 2009, ma oggi è fondamentalmente più pericoloso sia perché il fai-da-te informatico è sempre più diffuso, sia perché il Web è più densamente popolato.

Negli Stati Uniti recentemente è esplosa la Shodan-fobia, soprattutto perché alcune testate - come ad esempio Forbes - hanno iniziato a raccontare casi di violazioni informatiche piuttosto bizzarre. Come ad esempio il padre di famiglia che aveva istallato un Baby Monitor connesso alla Rete e che si è ritrovato con qualcuno che insultava pesantemente la sua figliola mentre stava dormendo. Banalmente l'hacker aveva approfittato della mancanza di una password adeguata del sistema per infiltrarsi e spaventare tutti.

Ricostruendo i fatti si è scoperto che l'indirizzo IP del Baby Monitor era presente su Shodan con tutte le indicazioni del caso. Abbiamo intervistato Marco Giuliani, AD e fondatore di Saferbytes S.r.l.s, società di sicurezza informatica italiana, per comprendere meglio i meccanismi di questo motore di ricerca. Oggi fa consulenze a società ed enti governativi, sviluppa software di sicurezza e progetta nuove tecnologie per l'individuazione e rimozione di malware. Con il suo passato di Malware Technology Specialist, presso Prevx, e Threat Research Analyst in Webroot ci sembrava la persona più adatta.

"Ogni computer connesso a Internet o eventualmente dispositivo ha un indirizzo IP pubblico, quindi raggiungibile dall'esterno. Il motore di ricerca sapendo il range di indirizzi disponibili online in tutto il mondo, come un crawler fa una scansione automatica e cerca di connettersi a tutti. Per ogni IP a cui riesce a connettersi ne legge i cosiddetti banner".

In pratica questi banner non sono altro che i "messaggi di benvenuto" dei server connessi alla Rete. Una volta interrogati posso fornire informazioni di vario genere: la tipologia e il nome del server web, il software adottato (Apache) e la versione, la geolocalizzazione, etc.

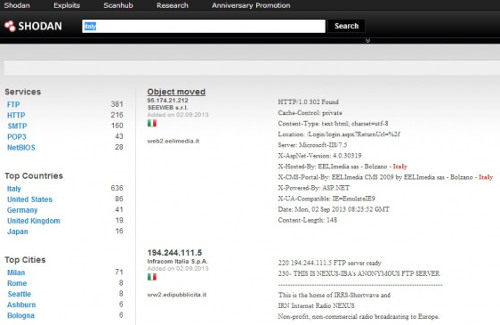

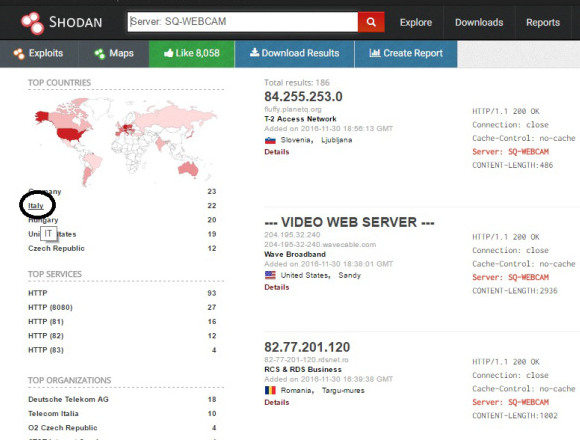

Digitando "Italy" su Shodan.

"Per un pirata informatico è una sorta di fingerprinting, si traccia un profilo dell'obiettivo. E così di fatto si sa che a quell'indirizzo IP corrisponde un server attivo, magari web, conosce la versione e così via di conseguenza eventuali falle. Magari il software è una versione vecchia e quindi sa che è afflitta da specifici bug che possono essere usati per far lavorare trojan o malware", spiega Giuliani.

Nulla di nuovo rispetto ai tempi di Wargames, il mitico film del 1983 con Matthew Broderick, che mostrava come con la tecnica del "war-dialing" fosse possibile individuare un server dialogante. Per poi approfittare successivamente magari con un tentativo di intrusione. Il protagonista riesce ad arrivare persino al calcolatore del NORAD (North American Aerospace Defense Command).

Wargames (1983 - John Badham).

"Chi configura un server o un dispositivo spesso pensa che sia sufficiente un indirizzo IP segreto per essere sicuri. In verità tutto ciò che si connette è in vista, quindi dovrebbe essere protetto adeguatamente".

Il motore di ricerca Shodan è semplicemente un sistema che automatizza quel che gli hacker hanno sempre fatto manualmente. Oggi il primo approccio di avvicinamento alla vittima è semplicemente agevolato.

"Vogliamo fare un po' di danni? Andiamo a vedere chi su Internet utilizza una versione di Apache che non è stata aggiornata", ironizza Giuliani. "Ecco, grazie a Shodan oggi appare tutto più semplice. Ovviamente questo non può prescindere dalle competenze del pirata. Bisogna comunque essere un esperto per dar seguito a un attacco. Il problema è che la tecnologia così com'è oggi è a portata di tutti. Vai in negozio e compri una Webcam IP, non considerando che l'accesso a casa tua in remoto lo possono fare anche altri, senza le dovute accortezze. La gente non è conscia dei rischi. Spesso non cambia neanche le password di default fornite dai produttori"

Fonte: https://www.tomshw.it

Magari ti stai chiedendo che cosa è Shodan e come mai è un motore di ricerca diverso dagli altri motori tradizionali, magari ne avrai sentito anche parlare ma non hai mai approfondito la sua conoscenza ebbene detta in parole semplici si potrebbe considerare come il motore che indicizza qualsiasi dispositivo o server connesso ad internet, che grazie a questo utilizzando una varietà di filtri ti permette di rendere la ricerca più specifica e ottenere tutta una serie di informazioni sensibili di livello critico.. Alcuni hanno descritto Shodan con il sinonimo di motore di ricerca più pericoloso del mondo e lo definiscono il motore preferito dagli hacker che a differenza di Google che esplora il web alla ricerca di siti visibili, Shodan invece è come un agente segreto che cerca informazioni su tutto ciò che è collegato ad internet router, server FTP, stampanti, decoder, videocamere di sorveglianza eccetera. Diciamo che queste informazioni anche se a solo scopo dimostrativo potrebbero essere una buona fonte di informazioni per gli hacker, ma diciamo che viene sfruttata anche l’ingenuità degli utenti che installano e configurano in modo inadeguato questi dispositivi in rete, lasciando i dati di accesso predefiniti ( login : admin e password : 1234 ), facilitando in questo modo un malintenzionato ad attaccare ed introdursi in questi device. Quello che puoi trovare con Shodan durante una ricerca è al quanto impressionante e tanti device connessi vengono trovati appunto senza nessuna sicurezza adeguata, comunque ti ricordo che tutti possono provare questo motore senza problemi quindi se tu sei incuriosito andiamo avanti e vediamo meglio come funziona.

Leggere, importante: i contenuti di questa guida sono solo per puro scopo informativo. Non voglio assolutamente e non è mia intenzione promuovere qualsiasi tipo di attività vietata ed illegale inoltre non mi assumo nessuna responsabilità circa l’uso che ne farai delle indicazioni e dei link in oggetto, ricordati che accedere ai sistemi informatici altrui senza autorizzazione è un reato punibile penalmente.

Come funziona.

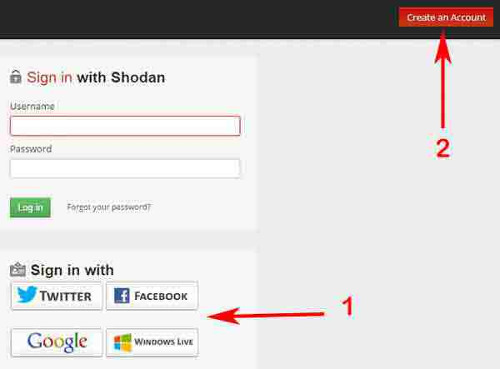

Per poter usare Shodan e vedere il perchè è un motore di ricerca diverso come prima operazione apri il browser e vai alla pagina principale, quindi per poter sfruttare appieno le sue potenzialità devi eseguire una registrazione ti ricordo anche che puoi eseguire solamente i primi 50 risultati di ricerca gratuitamente, ma comunque puoi sbloccare questi limiti versando una piccola quota. Una volta entrato nella pagina principale di Shodan clicca sul pulsante collocato in alto a destra con la scritta Login or Register, per venire indirizzato nella pagina successiva, ora se vuoi fare prima le fasi di registrazione puoi eseguirla attraverso gli account di Twitter, Facebook, Google oppure Windows Live altrimenti per la registrazione classica clicca sul pulsante collocato in alto a destra Create an Account e proseguire.

Se hai deciso di eseguire la registrazione tradizionale inserisci i dati richiesti in questa pagina e vale a dire su Username digitando un tuo sopranome, quindi una Email e una Password di almeno 8 caratteri e poi confermala, al termine di tutto clicca sul pulsante I Accept Create my Account per proseguire. A questo punto vai nella tua casella di posta che hai appena fornito a Shodan trova l’email appropriata che ti è appena arrivata e clicca sul link per eseguire l’attivazione, quindi nella pagina dove vieni indirizzato alla voce Sign in with Shodan inserisci su Username il sopranome e sotto la password fornite prima nella registrazione e clicca sul pulsante Log in per effettuare l’accesso. Ora hai eseguito il login nella pagina dove ti trovi posizionati con il mouse nell’angolo in alto a sinistra per far comparire un menu, clicca sulla scritta Shodan per portati alla pagina principale.

Ora per renderti conto puoi eseguire una ricerca inserendo delle parole filtro nel campo di ricerca collocato in alto a sinistra e per confermare clicca sul simbolo della lente, dopo qualche secondo ti viene mostrata nella pagina una lista a banner di tutti i siti con i device trovati durante la ricerca appena effettuata con tanto di nazionalità ed indirizzo IP a seguito. Ti voglio dire che con Shodan un utente esperto con degli strumenti abbinati sarebbe in grado di spiare svariati device dalle telecamere di videosorveglianza, entrare nel pannello di amministrazione di un router, entrare nei decoder satellitari e tanto altro, ma per fortuna che esiste anche il modo per difendersi, infatti basta evitare di usare login e password di default sui vari dispositivi connessi alla rete internet, nella fase di configurazione magari se non sai come fare non esitare a farti aiutare da qualcuno più esperto.

In conclusione.

Anche questa guida è giunta al termine spero sia stata di tuo gradimento e ti abbia fatto capire quanto sia impostante non sottovalutare mai la sicurezza, ti aspetto alla prossima, inoltre se vuoi ti puoi tener informato sul blog anche attraverso i social network: Facebook, Twitter e Google Plus.

Fonte: https://www.ceotecnoblog.com

Guida all’utilizzo di Shodan, il motore di ricerca più pericoloso al mondo.

Un breve tour tra le potenzialità di Shodan, il motore di ricerca per l’internet of things.

Ok, il titolo può sembrare altisonante, ma di che stiamo parlando?

Stiamo parlando di Shodan.io, un motore di ricerca “atipico”. Esso si basa sull’utilizzo della tecnica di banner grabbing, per ottenere informazioni su dispositivi connessi alla rete internet. Nulla di trascendentale, il “banner” è una sorta di biglietto da visita di ogni applicativo connesso alla rete, che comunica ad un eventuale richiesta del mondo esterno di cosa esso stesso si tratta. Può essere modificato o nascosto dall’amministratore di rete, ma di per sé non è un’informazione molto critica…però come spesso accade nel mondo di internet, ci sono alcuni casi in cui esso può rivelare troppo.

Senza dilungarci troppo su quest’aspetto, Shodan si occupa di fare questo tipo di ricerche, e indicizza sul suo motore ogni dispositivo connesso alla rete. Siamo nel mondo dell’Internet of Things e i dispositivi connessi sono una quantità molto superiore alle aspettative di un utente medio.

Tra telefoni, smart TV, servizi di video-sorveglianza e sistemi SCADA (ovvero di monitoraggio e controllo di sistemi fisici complessi che vanno da servizi di domotica a centrali energetiche), i dispositivi connessi all’internet “delle cose” sono innumerevoli, ed hanno un enorme impatto al traffico di rete.

Basti pensare che qualche settimana fa (ottobre 2016) un grosso attacco DDOS ai servizi DNS di Dyn, che ha causato la temporanea irraggiungibilità di siti come Netflix, Spotify, PSN eccetera, è stato portato a termine attraverso un enorme numero di dispositivi IOT infetti da un malware.

Se questi dispositivi hanno un’interfaccia web connessa alla rete… Beh Shodan li indicizza e li trova!

Andiamo sulla homepage di Shodan.io e registriamoci cliccando su Create a Free Account:

Una volta registrati, riceveremo l’email di attivazione e una volta loggati, ci si mostrerà davanti il pannello utente con un codice QR e una API key (che potrà tornarci utile più avanti in quanto è possibile utilizzare la ricerca su Shodan anche attraverso Metasploit, ve lo spiegherò in fondo all’articolo).

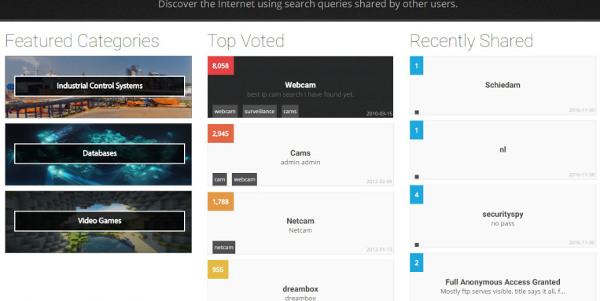

Clicchiamo in alto a sinistra sulla piccola scritta Shodan per tornare nella home page e iniziamo a divertirci cliccando su Explore:

Come potete vedere, al centro ci sono le Top Voted, ovvero le ricerche più gettonate su Shodan, andiamo a curiosare tra le Webcam.

A caccia di webcam.

Sorprendentemente, sulla sinistra, vediamo una mappa globale dei risultati, e salta subito l’occhio (nel mio caso) che c’è l’Italia momentaneamente al secondo posto, bene (o male), clicchiamo su Italy e vediamo le webcam connesse nel nostro paese:

Dopo aver analizzato per qualche minuto ogni webcam indicizzata da Shodan, come Italia, ne siamo usciti abbastanza bene. Molte shell presentavano finestre di login. E la combo admin/admin come nome utente e password ha funzionato per alcune webcam al momento spente (al momento del mio test)… Spente per davvero? Continuate la lettura…

Alcune dal nome più “sensibile” invece erano protette bene. Ricordate, se possedete un sistema di videosorveglianza, PROTEGGETELO ADEGUATAMENTE USANDO UN NOME UTENTE E UNA PASSWORD DIVERSE DA ADMIN!

Brava Italia!

Ovviamente questo accorgimento non vale sempre, basta tornare ai risultati mondiali e in poco tempo accediamo a una webcam funzionante (e vabbè, se non si tratta di admin/admin si tratterà di admin/password, una schermata di login poco protetta non ha molta fantasia riguardo alle credenziali).

Comunque ad un certo punto ho un’illuminazione: Google Chrome mi mostra sempre servizi di videosorveglianza neri.

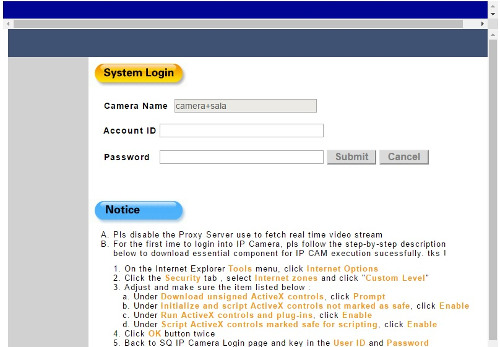

Ma non è che sbaglio qualcosa? E così, per scrupolo, provo l’ip di una webcam Americana su Internet Explorer. Sì, su Internet Explorer.

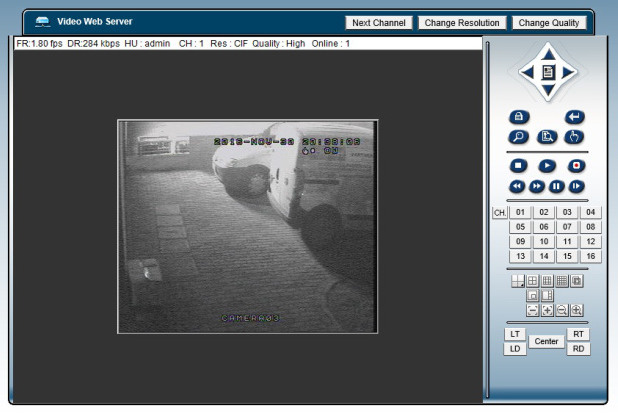

Ecco che Internet Explorer, magicamente, mi richiede di installare un componente aggiuntivo necessario all’obsoleto programma delle webcam (il famigerato "Video Web Server").

Vuoi vedere che….?

E infatti dopo aver installato il componente aggiuntivo, compare un falso messaggio d’errore dicendo che non abbiamo l’autorizzazione.

Poco male, rifacciamo il login sullo stesso ip, (sto testando i debolissimi admin/admin come nome utente e password) e voilà, quello che su Chrome visualizzavo con una schermata nera, sembra essere la registrazione ipcam di un bar americano.

Una cosa mi terrorizza, la data da dove parte la registrazione. Siccome non è live, vuol dire che questa webcam ci sta mostrando un video che (ovviamente può essere mandato avanti) si conserva sin dal 16 agosto! (o almeno spero che sia sbagliata la data)

Alla faccia della privacy, ma vabbè, siamo negli USA. Ma vuoi vedere che i precedenti “amici” italiani, che avevo dato preventivamente per sicuri, mi erano sfuggiti perché non mi fidavo di Internet Explorer?

Purtroppo SI. Torniamo ai risultati italiani di Shodan.

Facciamo il login, IE ci chiede una componente extra (tranquilli sono sicure), installiamo, ci comparirà il solito falso messaggio d’errore dicendo che non abbiamo l’autorizzazione, rifacciamo il login, clicchiamo su play… E…

Purtroppo anche l’Italia non è immune. La webcam che sorveglia questi due furgoncini ha la registrazione che parte dalle 20 del 30 novembre 2016 (sto scrivendo attorno alla mezzanotte del 1 dicembre) quindi, a livello di privacy, questa webcam è più seria rispetto a quella americana, in quanto dovrebbe aver cancellato il video precedente, comunque il fatto grave è la scarsità di sicurezza nelle credenziali delle webcam di sorveglianza! NON USATE ADMIN / ADMIN !

Non ho proseguito oltre con altre webcam.

A caccia di semafori.

Tornando nella schermata Top Voted, e scrollando tra i risultati, salta all’occhio una voce:

red lights enforcement cameras

Semafori stradali? Really? Fortunatamente tutti sono protetti bene e la combo admin/admin non funziona. (Sebbene non sembrano esserci grossi sistemi di sicurezza, sono soggetti a bruteforce). Tuttavia ho testato solo gli accessi web, quelli indicati dalla freccia, molti invece usano ancora l’obsoleto Telnet (non testato).

A caccia di routers.

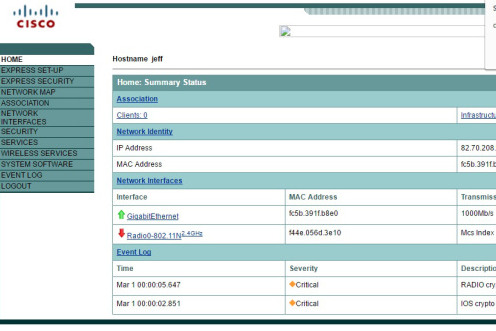

Vabbè manco a dirlo, di router è pieno, basta cercare su Shodan la voce “default passwords” e avrete davanti a voi mille router, sui quali è possibile che sia rimasta la password di default.

Primo test, router cisco, credenziali di default e siamo dentro:

Ah, una raccolta di credenziali di default per molti apparecchi di rete la si può trovare qui:

http://www.phenoelit.org

Sistemi SCADA.

I più pericolosi, ma ci sono alcuni con sistemi di controllo accessibili da web (sì, il termine VPN è sconosciuto ancora per alcuni sistemi SCADA).

Non ho testato nessuna credenziale, admin OVVIAMENTE non funziona, ma il web login è sempre un punto di vulnerabilità ad attacchi bruteforce. Su quale portale son capitato? Credo qualche centrale ENI in Ungheria.

Un attacco a questo tipo di strutture può portare a conseguenze gravi e reali, per cui la sicurezza di questi portali non è un problema da prendere sottogamba.

Avete avuto una panoramica su cosa ci sia in giro per la rete, e come sia relativamente facile arrivarci, ma soprattutto come sia importante non sottovalutare MAI la sicurezza di ogni sistema informatico.

Stay safe and love,

Dragonite.

PS: Per integrare il modulo Shodan in Metasploit e usare i tool di Metasploit, potete partire da questa guida.